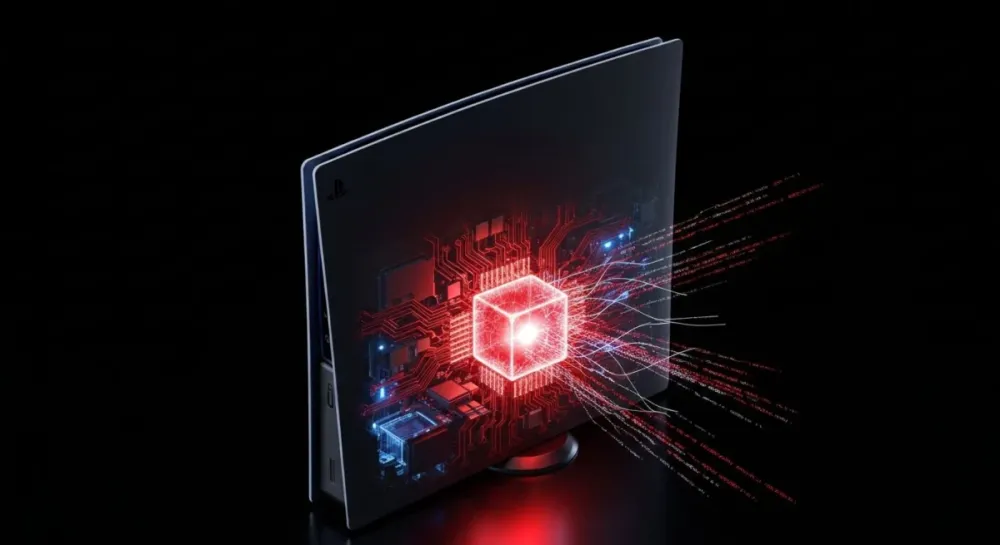

O ano de 2026 começou com um verdadeiro terremoto para a segurança do PlayStation 5. Nas últimas horas de 2025, hackers confirmaram o vazamento das chamadas chaves de BootROM do PS5, códigos fundamentais que protegem a inicialização do console desde o primeiro momento em que o botão de energia é pressionado.

Diferente de exploits anteriores, baseados em falhas de sistema ou navegador, este vazamento atinge a raiz de confiança do hardware, tornando a falha considerada impossível de ser corrigida apenas com atualizações de firmware.

Segundo informações divulgadas pelo portal The CyberSec Guru, as chaves expostas fazem parte da chamada “Cadeia de Confiança” do PlayStation 5 — o processo que garante que apenas softwares oficiais da Sony sejam executados no console.

Na prática, essas chaves permitem:

Desencriptar e analisar o bootloader do PS5

Entender como o console valida o sistema operacional

Abrir caminho para firmwares customizados (CFW) nativos no futuro

Especialistas apontam que este cenário é muito semelhante ao que aconteceu com o PlayStation 3, cuja segurança foi permanentemente quebrada após um vazamento de chaves criptográficas na década passada.

O PlayStation 5 utiliza uma APU customizada da AMD, que possui códigos gravados diretamente no silício durante a fabricação. Esse nível, conhecido como BootROM (Nível 0), é responsável por verificar se o próximo estágio da inicialização do console é legítimo e assinado pela Sony.

As chaves agora vazadas são justamente os elementos usados nessa verificação.

Até então, a maioria dos desbloqueios explorava falhas em:

Kernel do sistema

Navegador WebKit

Vulnerabilidades temporárias de firmware

Essas brechas podiam ser fechadas com atualizações. Com o acesso às chaves de BootROM, isso muda completamente.

O termo “unpatchable” (impossível de corrigir) começou a circular porque essas chaves são imutáveis no hardware já fabricado.

Se a Sony tentar alterar as chaves por meio de uma atualização de sistema, o BootROM físico do console simplesmente não reconhecerá o novo firmware, impedindo o aparelho de ligar.

A única solução definitiva seria:

Lançar uma nova revisão de hardware

Criar um modelo “PS5 v2” com novas chaves gravadas em fábrica

Isso significa que milhões de consoles vendidos até o final de 2025 permanecem permanentemente vulneráveis a futuros exploits derivados desse vazamento.

O vazamento não afeta apenas o console físico. Ele também impulsiona o desenvolvimento de emuladores de PS5 no PC, como o shadPS4.

Com acesso às chaves:

Emuladores podem reproduzir o processo de boot com maior precisão

Compatibilidade e performance de jogos exclusivos tendem a melhorar

Barreiras técnicas consideradas “impossíveis” deixam de existir

Apesar disso, especialistas alertam: isso não significa pirataria imediata. O sistema ainda possui camadas de DRM no nível do Kernel que precisam ser superadas.

Diante do cenário, a comunidade de segurança recomenda que usuários interessados em homebrew:

Desativem atualizações automáticas

Evitem conectar o console à internet

Aguardem avanços confirmados antes de qualquer tentativa de modificação

O vazamento das chaves de BootROM marca oficialmente o fim da era da “caixa preta” na segurança do PlayStation 5. Enquanto a Sony avalia soluções legais e técnicas, uma coisa já é certa:

O PS5 que você tem hoje na estante é, tecnicamente, muito mais aberto do que era ontem.